二、困难

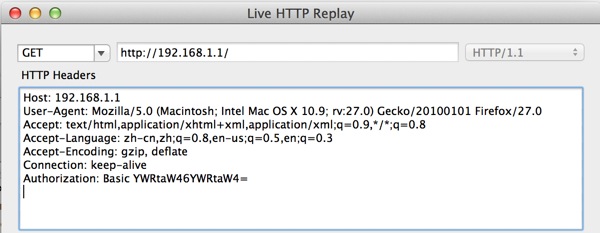

成功连接到对方路由后,下面我需要做的就是连接路由的WEB管理界面(进入WEB路由管理界面后便可以将路由DNS篡改、查看DHCP客户端连接设备以及各种功能)。

破解密码

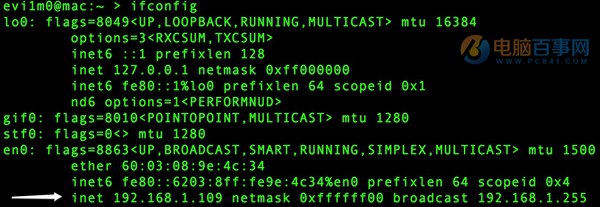

查看网段后开始访问路由器WEB管理界面,发现女神竟然机智的修改了默认登录帐号密码。

路由器登录界面

TP-LINK W89841N,通过路由设备漏洞进入失败后,想必只能使用暴力美学了。

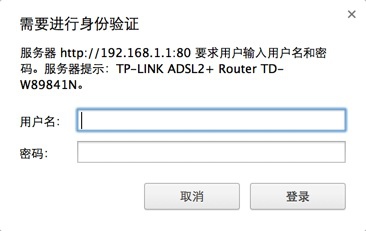

通过抓取登录路由器的请求,然后遍历帐号密码发送请求查看返回数据包大小则判断是否登录成功,抓到的GET请求如下:

路由器密码破解

其中:Authorization: Basic YWRtaW46YWRtaW4= 为登录的帐号密码

使用Base64解密开查看内容:admin:admin

于是我编写了一个python脚本将字典中的密码与“admin:”进行组合然后进行base64加密,进行破解。十一点的钟声响起,发现密码已经成功爆破出来,成功登录:

路由器设置界面

查看设备连接列表,发现只有孤零零的自己,看来女神早已歇息,等待时机。

三、时机

第二天晚饭过后,登录路由管理界面,这时已经有好几个设备了,时机到了:

客户端名

android-b459ce5294bd721f

android-44688379be6b9139

**********iPhone

******-iPad

******-PC

我统计了一下,设备为两个安卓设备、一部Iphone、一个ipad、一台个人PC。

从iphone\ipad\pc命名来看,我开始的猜测没错,**确实是路由主人的名字,直觉告诉我非常大的可能这个路由的主人就是Z所心仪的女神。

首先测试两台安卓设备,发现其中一台开放端口很多,隐隐约约中感觉是一台小米盒子或者百度影棒这种产品,这样事情就变得有趣了,因为控制电视可就有机会了。

使用ARP嗅探安卓开放端口较多的设备,果然是一个影视盒子:

最后基本摸清:电视使用影视盒子,iphone,ipad以及一台个人电脑。